Onderhandelen met cybercriminelen

Het is donderdagavond, laat in de nacht. De meldingen stromen binnen. In gebrekkig Engels biedt een cybercrimineel ons een nieuwe dataset aan. Als lokkertje geeft hij ons toegang tot een deel van de data. Helaas zien we dat de lijst meerdere Nederlandse organisaties bevat, inclusief enkele van onze eigen klanten. Na een grondige test bevestigen we dat de dataset actueel is. De cybercrimineel heeft nog veel meer gegevens en biedt het volledige document aan tegen betaling. Wat zou jij doen in zo’n situatie? De crimineel betalen en daarmee hun illegale activiteiten aanmoedigen? Of weigeren te betalen en het risico lopen je klanten in de steek te laten?

Noodzakelijk kwaad

Bij het Centrum voor Cybersecurity, Veiligheid en Technologie zijn wij dagelijks in de weer met de wereld van cybercriminelen. Niet alleen om de schade te beperken die ze aanrichten, ook om inzicht te krijgen in hun werkwijze (modus operandi) en de data die ze stelen via hacks en scraping. Door onderzoek te doen op het deep en dark web en op die manier de communities van cybercriminelen te infiltreren, kunnen we in de voorste linie volgen wat er speelt en daar adequaat op reageren. Kijk alleen al naar alle gelekte persoonsgegevens die op het deep en dark web circuleren. Afgelopen maand (juni 2024) hebben wij zicht gekregen op 263 miljoen gelekte persoonsgegevens. Dat is omgerekend ongeveer 8,8 miljoen per dag(!). En deze gegevens worden in een noodgang verspreid, gedeeld en verkocht.

Dat de wereld van cybercriminelen snel gaat is dan ook een understatement. Het is dagelijks een komen en gaan van gebruikers, communities, data en dreigingen. Om inzicht te hebben en houden, is het noodzakelijk om mee te bewegen. Dit doen wij met onze Credential Leak Monitoring service niet alleen voor onze klanten, maar voor alle Nederlandse organisaties. En dus communiceren wij met cybercriminelen: op paste sites, forums, messaging apps en ook via directe communicatielijnen. Met als doel: Nederland elke dag een stukje veiliger maken.

Wie zijn deze schurken?

Cybercriminelen komen uit alle hoeken van de wereld, en ze opereren vanuit een breed scala aan landen. Uit ons onderzoek blijkt dat een groot aantal van deze digitale schurken afkomstig is uit Commonwealth of Independent States (CIS), zoals Rusland, Armenië en Oezbekistan. Deze regio's zijn berucht om hun grote aantallen cybercriminelen die actief zijn op het deep en dark web. Daarnaast zien we ook veel activiteit uit de Verenigde Staten en het Verenigd Koninkrijk. Ondanks strenge wetshandhaving zijn deze landen niet immuun voor cybercriminaliteit. Verder hebben we te maken met andere Europese landen, waaronder Duitsland en Polen. Deze groepen zijn vaak moeilijker te identificeren, maar hun aanwezigheid is duidelijk merkbaar in de cybercriminele communities.

Ondanks de diversiteit in landen van herkomst kunnen wij twee hoofdtypen cybercriminelen hierin onderscheiden: lower tier en higher tier.

Lower tier cybercriminelen

Lower tier cybercriminelen bevinden zich vaak in eigen messaging app kanalen of deep web forums, waar zij gelekte persoonsgegevens zoals e-mailadressen en wachtwoorden verspreiden binnen hun eigen, kleine communities. Opvallend aan deze groep criminelen is dat ze grote hoeveelheden data gratis aanbieden, een soort lokkertje. In de hoop dat geïnteresseerden gaan betalen voor meer toegang. Het formaat waarin deze data worden gedeeld is vrijwel altijd hetzelfde; het zijn .txt files met inhoud van een comma seperated value (CSV) formaat, zoals url:email:wachtwoord. Deze bestanden bevatten vaak honderdduizenden ‘lines’ per lek.

Communiceren met lower tier cybercriminelen

Communicatie met lower tier cybercriminelen is relatief eenvoudig. De voertaal is meestal (gebrekkig) Engels of Russisch, en persoonlijke kenmerken worden zelden gedeeld om de operationele veiligheid (OpSec) te waarborgen. Communicatie kenmerkt zich door snelle reactietijden (ongeacht tijd en tijdszone), slechte grammatica, eenvoudige of slecht geformuleerde zinnen, en het veelvuldig gebruik van slang zoals 'bro' en 'friend'. Dit doet ons vermoeden dat het om jeugdige personen gaat.

Bro, I sell good hq NL bases

1m = 250

it Is so perfect

And fresh

Andi thats thé Price my friend

Higher tier cybercriminelen

Higher tier cybercriminelen houden zich veelal bezig met high profile targets zoals overheden en grote (technologische) organisaties om veel impact te maken. Dit type crimineel omvat ook hacktivistische organisaties zoals Cyber Av3ngers, Anonymous Sudan of Cyber Partisans. Deze organisaties trekken veel aandacht binnen de cybercriminele communities, waardoor individuele cybercriminelen zich hier graag bij aansluiten. Dit maakt het bereik en de mogelijke impact van dergelijke organisaties groot, maar het maakt het ook bijzonder complex om te achterhalen wie hierbij betrokken zijn.

Een recent voorbeeld is de cyberaanval op het cybersecuritybedrijf Zscaler, waarbij een grote hoeveelheid persoonsgegevens werd verkocht voor $20.000 via een deep web forum. Dit soort aanvallen heeft niet alleen negatieve impact op de getroffen organisatie, maar kan ook schadelijk zijn voor de desbetreffende klanten.

Naast het aanbieden van volledige datalekken worden er regelmatig zeer specifieke datasets aangeboden, zoals staatsgeheimen, specifieke targets en remote desktop protocol (RDP) toegang tot systemen. De kosten voor deze datasets liggen hoog, aangezien de credentials veelal gevalideerd zijn. Ze adverteren zelfs met leuzen zoals: ‘niet goed, geld terug’. Je kijkt je ogen uit op deze zwarte markt.

Communiceren met higher tier cybercriminelen

Aangezien de kwaliteit van de aangeboden data gevalideerd is, is er minder ruimte voor onderhandelingen. De schrijfstijl is veelal zakelijk, helder en duidelijk, wat doet vermoeden dat het om goed georganiseerde, volwassen personen gaat. Grote betalingen gaan via escrow-diensten, waarbij het geld (in cryptocurrency zoals Litecoin, Bitcoin, Ethereum of Monero) op een tussenrekening wordt geplaatst voordat de data wordt vrijgegeven.

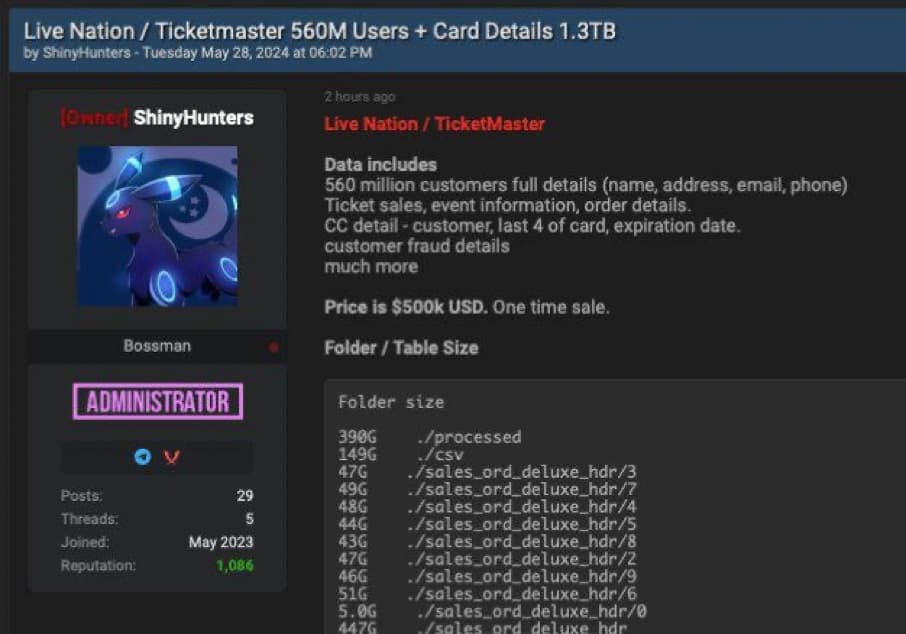

Transcript: Live Nation/ TicketMaster

Data includes 560 million customers full details (name, address, email, phone)

Ticket sales, event information, order details.

CC detail – customer, last 4 of card, expiration date.

Customer fraud details

Much more

Price is $500k USB. One time sale

Hackers betalen – het ethisch dilemma

En zo, terugkijkend op die donderdagavond, zien we wederom de complexiteit en de ethische dilemma's van ons werk. Een kat en muisspel waarbij wij graag onze klanten willen beschermen, maar geen illegale activiteiten willen ondersteunen. Met die gedachte openen wij het scherm en gaan we een nieuwe interactie aan met deze schurk:

Bro, can you send us a bigger sample?

Auteur: Sven Mik, Cybersecurity Expert bij CCVT