Wachtwoord vergeten? Het Dark Web niet!

Jouw credentials zijn geld waard, maar niet voor jou. Uit onderzoek van het Centrum voor Cybersecurity, Veiligheid en Technologie (CCVT) blijkt dat er dagelijks meer dan 125 miljoen(!) gestolen credentials worden verhandeld op het Deep & Dark Web. Dit gebeurt via allerlei kanalen, zoals underground forums, illegale marketplaces en messaging apps. Soms worden credentials zelfs gratis(!) weggegeven als ‘teaser’ of ‘goodie’ om de interesse van andere cybercriminelen te wekken.

"Regelmatig sta ik versteld van de marketingstrategieën die cybercriminelen gebruiken om hun ‘brand’ te vermarkten. Het zijn vaak goed doordachte campagnes - precies zoals je die van een volwassen organisatie zou verwachten", aldus Marike Peeters, Marketing & Growth, CCVT.

Hoe belanden jouw credentials op het Deep & Dark Web?

De gestolen credentials komen bijvoorbeeld uit datalekken, phishingaanvallen, infostealers (malware) en malicious browser extensions. Cybercriminelen verkopen deze data via marketplaces of bundelen ze in combolists, vaak gesorteerd per land (.nl of .be TLD’s) of per platform (Slack, Salesforce, Google Workspace). Deze lijsten worden gebruikt voor grootschalige en geautomatiseerde aanvallen of om specifieke targets te vinden.

Staan er credentials van jouw organisatie in zo’n lijst? Dan is de kans groot dat je kwetsbaar bent voor aanvallen. De combolists worden bovendien door andere cybercriminelen gekopieerd, samengevoegd en steeds opnieuw herbruikt. Eenmaal gelekt, verdwijnen gestolen credentials niet meer van het Dark Web.

Waarom is dit zo gevaarlijk?

Gestolen credentials vormen een van de grootste bedreigingen voor organisaties, omdat ze overal worden gebruikt: binnen het bedrijfsnetwerk, voor toegang tot e-mailsystemen, applicaties, SaaS-platforms en CRM-systemen. Soms zijn accounts niet beveiligd met Multi-Factor Authenticatie (MFA), en zelfs als dat wel het geval is, vinden aanvallers manieren om deze extra beveiligingslaag te omzeilen.

Aanvalstechnieken zoals MFA-phishing (Evilginx2), MFA-fatigue-aanvallen, SIM-swapping, reverse proxy-aanvallen en pass-the-cookie-methodes maken het mogelijk om sessies over te nemen en MFA te omzeilen. Zodra een aanvaller toegang heeft tot een account, kan hij alles doen wat een legitieme gebruiker zou kunnen: bedrijfsgegevens inzien, e-mails versturen, maar ook interne systemen manipuleren of lateraal door het netwerk bewegen op zoek naar nog meer gevoelige informatie.

Het is dan ook geen verrassing dat cybercriminelen steeds vaker kiezen voor aanvallen met gestolen credentials. Waarom ingewikkelde exploits ontwikkelen als de ‘sleutel’ tot een organisatie voor een paar euro op het Deep Web te koop is? Heeft jouw organisatie al inzicht in gelekte credentials op het Deep & Dark Web?

1. Zelf onderzoek doen op het Deep en Dark Web

Een directe manier om inzicht te krijgen in welke bedrijfsdata rondcirculeert, is door zelf onderzoek te doen op het Deep & Dark Web. Dit betekent actief monitoren van verschillende bronnen waar gelekte gegevens kunnen opduiken. Hoewel dit een logische stap lijkt, is het in de praktijk tijdrovend en uitdagend. Het gaat om een overweldigend volume aan berichten, forum posts en chats. Veel cybersecurityteams kampen al met een enorme informatie-overload, of wat Gartner zelfs een ‘analysis paralysis’ noemt.

Daarnaast komt zelf onderzoek doen ook met risico’s. Cybercriminelen deinzen nergens voor terug. Meng je je in de verkeerde discussies of zit je op het verkeerde moment op de verkeerde plek? Dan loop je het risico om zelf een doelwit te worden (doxxing).

Bovendien klinkt zelf speuren op het Dark Web wel interessant, maar hoe goed is jouw operationele beveiliging (OpSec)? Zijn jouw acties herleidbaar naar jezelf of jouw organisatie? Zijn je persoonsgegevens goed afgeschermd? En als je voor informatie betaalt – doe je dat met PayPal of crypto? Is jouw transactie dan nog te volgen?

2. Gebruik gratis tools voor snelle inzichten

Een andere manier om inzicht te krijgen in gelekte accounts is het gebruik van gratis monitoringtools. Platforms zoals "Have I Been Pwned" maken het mogelijk om eenvoudig te controleren of een e-mailadres of wachtwoord in bekende lekken voorkomt. Ook diensten zoals Dehashed bieden de mogelijkheid om te zoeken in gehashte en plaintext gelekte databases.

Hoewel deze tools een goed startpunt zijn, bieden ze slechts een beperkt en vaak verouderd beeld. De meeste gratis oplossingen missen toegang tot exclusieve marktplaatsen en besloten netwerken waar de meest waardevolle informatie wordt gedeeld. Dit betekent dat een datalek pas wordt opgemerkt als het al enige tijd in omloop is, wat de kans op misbruik vergroot.

3. Werk samen met een gespecialiseerde partner

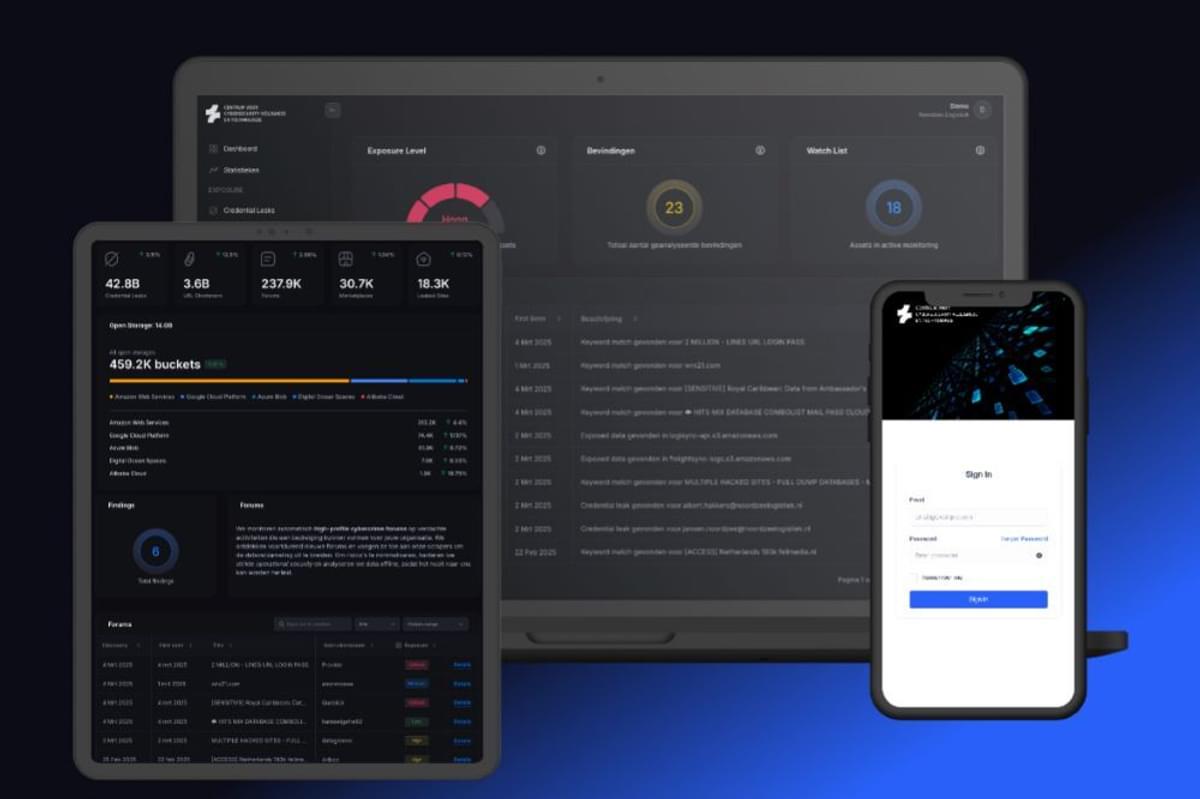

Voor organisaties die structureel inzicht willen in welke gegevens in omloop zijn, is samenwerking met een gespecialiseerde Exposure Management-partner de meest effectieve aanpak. Dit zorgt voor continue monitoring van gelekte credentials op het Deep & Dark Web.

Door een ervaren partner in te schakelen, krijgen organisaties toegang tot geavanceerde monitoringtools en threat intelligence, inclusief deskundig advies over de juiste maatregelen. Dit bespaart kostbare tijd en zorgt ervoor dat exposures snel worden gedetecteerd en beveiligd.

Data

“Bij het CCVT draait alles om data & analytics, maar soms voelt het als digitaal speurwerk. Wanneer we een nieuw kanaal ontdekken waar cybercriminelen informatie uitwisselen, onderzoeken we of we kunnen meekijken. Dit begint handmatig: met wie hebben we te maken, en kunnen we anoniem blijven? Vervolgens automatiseren we het proces om zoveel mogelijk data te verzamelen en organisaties te helpen met Exposure Management”, zegt Sven Mik, Cybersecurity Expert, CCVT.

Heb jij inzicht in de exposure van jouw organisatie? Goed bezig! Dan hoor je bij minder dan 20% van Nederlandse organisaties die dat actief monitoren. Maar voor de overige 80% geldt: wat je niet weet, kan je wél schaden. Wil je direct inzicht in jouw exposures? Dan is dit het moment om serieus werk te maken van Exposure Management.

“You cannot defend what you don’t know you have”